Nhân dịp "Ngày Mật khẩu Thế giới" năm nay, nhà sản xuất bảo mật Kaspersky đã công bố một nghiên cứu cho thấy rằng khi sử dụng một GPU cao cấp duy nhất để bẻ khóa các hàm băm mật khẩu được bảo vệ bằng thuật toán MD5, khoảng 60% mật khẩu có thể bị bẻ khóa trong vòng một giờ và khoảng 48% trong số đó thậm chí có thể bị bẻ khóa trong vòng một phút, làm dấy lên mối lo ngại mới trong ngành về tính bảo mật của mật khẩu truyền thống.

Đối với nghiên cứu, Kaspersky đã chọn một bộ mẫu chứa hơn 231 triệu mật khẩu duy nhất từ cơ sở dữ liệu rò rỉ web đen, 38 triệu trong số đó là dữ liệu mới từ vòng nghiên cứu trước. Các nhà nghiên cứu đã sử dụng MD5 để băm lại các mật khẩu văn bản gốc này và tiến hành thử nghiệm bẻ khóa trên một card đồ họa NVIDIA RTX 5090. Kết quả cho thấy phần lớn mật khẩu có thể được khôi phục trong thời gian rất ngắn, điều này cũng cho thấy sự mong manh của các hệ thống mật mã hiện đại trong bối cảnh phần cứng hiệu suất cao ngày càng phổ biến.

Mặc dù RTX 5090 không phải là card đồ họa phổ thông dành cho người dùng máy tính để bàn thông thường và đắt tiền, nhưng Kaspersky đã chỉ ra rằng điều này không tạo thành một ngưỡng đáng kể. Những kẻ tấn công có thể thuê GPU cấp tương tự với chi phí thấp thông qua các dịch vụ đám mây và “tính phí theo giờ” để bẻ khóa mật khẩu. Điều này có nghĩa là ngay cả khi một doanh nghiệp hoặc trang web thông thường không triển khai phần cứng đắt tiền như vậy cục bộ thì một khi cơ sở dữ liệu mật khẩu của nó bị rò rỉ, nó vẫn sẽ phải đối mặt với khả năng bẻ khóa cường độ cao trong các tình huống tấn công thực tế.

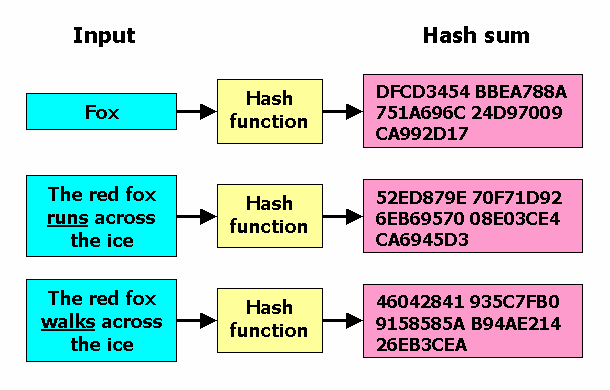

Báo cáo nghiên cứu nhấn mạnh rằng kết luận của thử nghiệm này không nhắm vào bản thân mật khẩu văn bản gốc mà chỉ ra rủi ro cấu trúc của "thuật toán băm nhanh": bất kỳ hệ thống nào chỉ dựa vào thuật toán băm tốc độ cao như MD5 để lưu trữ mật khẩu sẽ không còn đủ bảo mật sau khi cơ sở dữ liệu bị đánh cắp. Kaspersky thẳng thừng tuyên bố trong báo cáo rằng “kẻ tấn công chỉ mất một giờ để bẻ khóa ba trong số năm mật khẩu trong danh sách bị rò rỉ”. Khi hiệu suất GPU tiếp tục được cải thiện, thời gian đệm bảo mật còn lại cho việc băm mật khẩu truyền thống sẽ rút ngắn đáng kể.

Phân tích của Kaspersky tin rằng lý do chính giúp cải thiện hiệu quả tấn công nằm ở khả năng dự đoán cao của chính việc lựa chọn mật khẩu của con người. Thông qua phân tích mẫu của hơn 200 triệu mật khẩu bị rò rỉ, các nhà nghiên cứu nhận thấy nhiều người dùng vẫn sử dụng mật khẩu "thông thường" như các từ thông dụng, chuỗi số và tổ hợp chuỗi bàn phím. Những mẫu như vậy có thể dễ dàng được tích hợp vào các cuộc tấn công từ điển và các thuật toán bẻ khóa được tối ưu hóa theo quy tắc, giúp rút ngắn đáng kể thời gian cần thiết cho các tìm kiếm toàn diện.

Nghiên cứu này cũng trái ngược với đợt phân tích tương tự trước đó do Kaspersky thực hiện vào năm 2024. Kết quả cho thấy khả năng phá vỡ tổng thể của mật khẩu vào năm 2026 đã giảm đi đôi chút so với hai năm trước. Mặc dù mức độ không lớn, chỉ tăng vài điểm phần trăm nhưng xu hướng vẫn đang chuyển động theo hướng “dễ bị phá vỡ hơn”. Kaspersky chỉ ra rằng động lực chính khiến kẻ tấn công "tăng tốc độ" đến từ hiệu suất GPU lặp lại hàng năm, trong khi việc cải thiện thói quen sử dụng mật khẩu của người dùng gần như bị đình trệ, khiến khoảng cách giữa tấn công và phòng thủ tiếp tục gia tăng.

Trong cuộc thảo luận về "Ngày Mật khẩu Thế giới", nhiều chuyên gia bảo mật cho rằng thay vì tiếp tục kỷ niệm "Ngày Mật khẩu", tốt hơn nên đổi ngày này thành "Ngày Chia tay Mật khẩu" để thúc đẩy ngành thoát khỏi sự phụ thuộc vào một mật khẩu duy nhất càng sớm càng tốt, hoặc ít nhất là định hình lại hoàn toàn kiến trúc bảo mật tài khoản. Mặc dù tuyên bố "mật khẩu đã chết" đã được cường điệu nhiều lần trong nhiều năm, nhưng thực tế là hầu hết người dùng và doanh nghiệp vẫn phụ thuộc nhiều vào mật khẩu để đăng nhập. Các email quảng cáo và chiến dịch tiếp thị bảo mật vẫn tiếp tục diễn ra hàng năm, nhưng chúng vẫn chưa thể đảo ngược căn bản tình trạng mật khẩu yếu, tái sử dụng thường xuyên và khả năng bảo vệ kém hiện nay.

Chris Gunner, "CISO theo yêu cầu" tại nhà cung cấp dịch vụ được quản lý Thrive, cho biết trong một cuộc phỏng vấn qua email rằng không cần phải loại bỏ hoàn toàn mật khẩu, nhưng nó phải được tích hợp vào một "chiến lược bảo mật danh tính" rộng hơn thay vì tồn tại riêng lẻ. Ông chỉ ra rằng ngay cả những mật khẩu mạnh, nếu môi trường quản lý danh tính và quyền truy cập thiếu quản trị thống nhất, có thể không hiệu quả do cấu hình lỏng lẻo, chiếm quyền điều khiển phiên hoặc lạm dụng quyền. Vì vậy, mật khẩu tốt nhất nên ràng buộc với yếu tố thứ hai, ưu tiên những yếu tố như sinh trắc học khó vượt qua hơn.

Gunner đề xuất thêm việc tích hợp xác thực đa yếu tố với quản trị danh tính và bảo vệ thiết bị đầu cuối để xây dựng mô hình không tin cậy hoàn chỉnh hơn và giảm nguy cơ di chuyển ngang sau khi một tài khoản bị xâm phạm thông qua kiểm soát truy cập tinh tế và xác minh liên tục. Theo quan điểm của ông, các tổ chức nên cho rằng “sớm hay muộn cánh cửa đầu tiên sẽ được mở” và xây dựng nhiều lớp phòng thủ đằng sau nó, thay vì đặt mọi hy vọng vào mật khẩu phức tạp và “lưu trữ băm chính xác”.

Steven Furnell, thành viên cấp cao của IEEE và giáo sư an ninh mạng tại Đại học Nottingham, đã nhắc nhở rằng vấn đề về mật khẩu không thể chỉ dừng lại ở mức độ "dạy người dùng cách tự cứu mình". Ông cho rằng mật khẩu sẽ không thực sự biến mất trong thời gian dài trong tương lai và việc triển khai các công nghệ bảo mật thế hệ mới (như đăng nhập không mật khẩu, Passkey, v.v.) cũng cực kỳ không đồng đều. Nhiều website, dịch vụ chưa hỗ trợ, dẫn đến việc người dùng phải chuyển đổi qua lại giữa mật khẩu truyền thống và giải pháp mới, dẫn đến trải nghiệm rời rạc, rủi ro cùng tồn tại.

Furnell chỉ ra rằng nhiều dịch vụ hiện tại không giải thích rõ ràng cho người dùng cách tạo mật khẩu mạnh đáp ứng các tiêu chuẩn hiện đại hoặc đơn giản là không thực hiện các chính sách mật khẩu đủ nghiêm ngặt, cho phép người dùng dễ dàng đăng ký hoặc sửa đổi quy trình thông qua mật khẩu yếu, tiềm ẩn những mối nguy hiểm từ nguồn. Theo quan điểm của ông, tín hiệu thực sự mà "Ngày Mật khẩu Thế giới" nên gửi đi không phải là một lần nữa yêu cầu người dùng "nâng cao nhận thức về bảo mật một cách có ý thức", mà là thúc giục các trang web và nhà cung cấp dịch vụ vẫn sử dụng mật khẩu làm phương thức xác thực chính đảm nhận trách nhiệm bảo mật thích đáng của họ và thúc đẩy việc thực hiện các tùy chọn đăng nhập an toàn hơn và yêu cầu mật khẩu hợp lý hơn.

Theo ý kiến của nhiều chuyên gia, cho dù đó là áp dụng các quy tắc quản lý mật khẩu mạnh mẽ hơn hay chuyển sang xác thực đa yếu tố, Passkey hay thậm chí là các giải pháp "không mật khẩu", sáng kiến không nên hoàn toàn phụ thuộc vào người dùng cuối mà đòi hỏi các tổ chức và nhà cung cấp dịch vụ phải thực hiện các điều chỉnh kiến trúc hệ thống. Vào thời điểm sức mạnh tính toán của GPU dồi dào và các thuật toán băm nhanh như MD5 đều vô dụng, bất kỳ mật khẩu nào được coi là "phức tạp, ngẫu nhiên và được băm" không nên được coi là tuyến phòng thủ cuối cùng mà chỉ là một khóa cơ bản trước cửa. Điều thực sự quyết định điểm mấu chốt của bảo mật là toàn bộ hệ thống kiểm soát truy cập và nhận dạng đằng sau nó.