Gần đây, một nhà nghiên cứu bảo mật đã đăng một tweet trên

Theo báo cáo, kẻ tấn công có thể sử dụng các lỗ hổng này để nâng cấp đặc quyền từ quyền người dùng thông thường lên đặc quyền HỆ THỐNG cao nhất, vượt qua tính năng bảo vệ KASLR (Ngẫu nhiên hóa bố cục không gian địa chỉ hạt nhân), đánh cắp thông tin xác thực hạt nhân và thậm chí sửa đổi bảng gọi lại kernel để ẩn hành vi nguy hiểm.

Vì các trình điều khiển liên quan đều có chữ ký EV hoặc WHQL chính thức nên kẻ tấn công có thể tải trực tiếp các tải trọng độc hại mà không cần cài đặt phần mềm bổ sung trên thiết bị mục tiêu và ngưỡng tấn công là cực kỳ thấp.

Trong số đó, trình điều khiển kdhacker64_ev.sys của Kingsoft Antivirus có lỗi phân bổ bộ đệm rõ ràng.

Khi trình điều khiển này xử lý thông tin đầu vào của người dùng, kích thước bộ đệm được phân bổ chỉ bằng một nửa kích thước thực tế được yêu cầu, khiến 1160 byte dữ liệu chỉ được ghi vào 584 byte dung lượng, trực tiếp gây ra tràn vùng nhân 512 byte.

Điều đáng chú ý là trình điều khiển có chữ ký EV hợp lệ, điều đó có nghĩa là kẻ tấn công có thể sử dụng lỗ hổng này để dễ dàng vượt qua các bước kiểm tra bảo mật hệ thống và giành quyền kiểm soát hoàn toàn thiết bị.

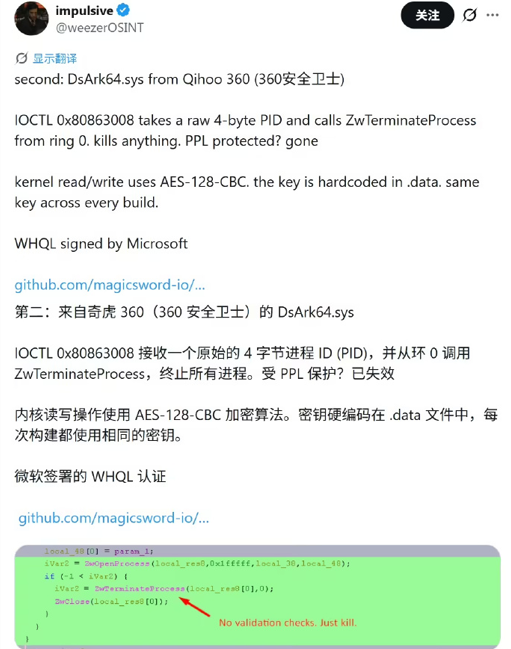

360 Security Guard có lỗ hổng được phản ánh trong trình điều khiển DsArk64.sys.

Trình điều khiển này cho phép truyền ID tiến trình 4 byte qua giao diện IOCTL và gọi trực tiếp chức năng ZwTerminateProcess ở mức Ring 0. Chức năng này có thể chấm dứt mạnh mẽ mọi quy trình và thậm chí bỏ qua cơ chế PPL (Quy trình được bảo vệ), gây ra mối đe dọa cho quy trình cốt lõi của hệ thống.

Không chỉ vậy, chức năng đọc và ghi kernel của trình điều khiển sử dụng thuật toán mã hóa AES-128-CBC mà khóa giải mã của nó được mã hóa cứng trong phần .data của tệp nhị phân và tất cả các phiên bản đều sử dụng cùng một khóa, điều này giúp giảm đáng kể độ khó cho kẻ tấn công bẻ khóa.

Hiện tại, hai lỗ hổng nguy cơ cao này đã được gửi tới cơ sở dữ liệu LOLDrivers.