Google gần đây đã thông báo rằng họ sẽ hoàn tất quá trình di chuyển toàn diện cơ sở hạ tầng của mình sang "mã hóa an toàn lượng tử" (thuật toán mã hóa hậu lượng tử) vào năm 2029, sớm hơn vài năm so với thời gian biểu an ninh lượng tử do hầu hết các chính phủ và ngành đặt ra ban đầu. Quyết định này được coi là tín hiệu rõ ràng nhất của công ty cho đến nay cái gọi là "Ngày Q" - ngày mà máy tính lượng tử đủ mạnh để phá vỡ các hệ thống mã hóa chính thống hiện có - có thể đến sớm hơn dự kiến trước đây.

Theo một bài đăng trên blog do Google xuất bản trong tuần này, công ty đã công bố lộ trình di chuyển mật mã hậu lượng tử bao trùm toàn bộ hệ thống và có kế hoạch thay thế sơ đồ mã hóa hiện tại bằng một thế hệ thuật toán mới có thể chống lại các cuộc tấn công điện toán lượng tử trên quy mô toàn cầu. Heather Adkins, phó chủ tịch kỹ thuật bảo mật của Google và Sophie Schmieg, kỹ sư mật mã cao cấp, đã tuyên bố trong bài báo rằng với tư cách là một công ty đi đầu trong lĩnh vực điện toán lượng tử và mật mã hậu lượng tử, Google “có trách nhiệm làm gương và đưa ra một thời gian biểu đầy tham vọng” để tạo ra đủ sự rõ ràng và cấp bách trong công ty cũng như toàn ngành.

Trước đó, hầu hết các tổ chức đều đề cập đến các nút thời gian của chính phủ và các bộ quốc phòng Hoa Kỳ, thường đặt mục tiêu chuyển đổi an ninh lượng tử toàn diện từ năm 2030 đến năm 2033. Brian LaMacchia, kỹ sư mật mã chịu trách nhiệm về quá trình chuyển đổi hậu lượng tử của Microsoft từ năm 2015 sang năm 2022 và hiện đang làm việc tại Farcaster Consulting Group, nhận xét rằng so với các lộ trình khác nhau được tiết lộ cho đến nay, Thời gian biểu của Google được "thắt chặt và tăng tốc" đáng kể và thậm chí còn triệt để hơn cả những yêu cầu của chính phủ Hoa Kỳ, điều này cũng làm dấy lên những đồn đoán về động cơ đằng sau nó.

Google không giải thích chi tiết lý do tại sao họ sẽ nâng "thời hạn" bảo mật lượng tử nội bộ lên năm 2029, nhưng công trình nghiên cứu của họ đã nhiều lần thúc đẩy ngành đánh giá lại khoảng thời gian của mối đe dọa lượng tử. Năm ngoái, một nhóm do nhà khoa học Google Craig Gidney dẫn đầu đã công bố nghiên cứu chỉ ra rằng trên một máy tính lượng tử có một triệu "qubit nhiễu", thời gian để bẻ khóa RSA 2048-bit có thể giảm xuống chưa đầy một tuần. Ước tính này thấp hơn đáng kể so với nhận định chính thống vào năm 2019 vốn thường tin rằng cần khoảng 20 triệu qubit.

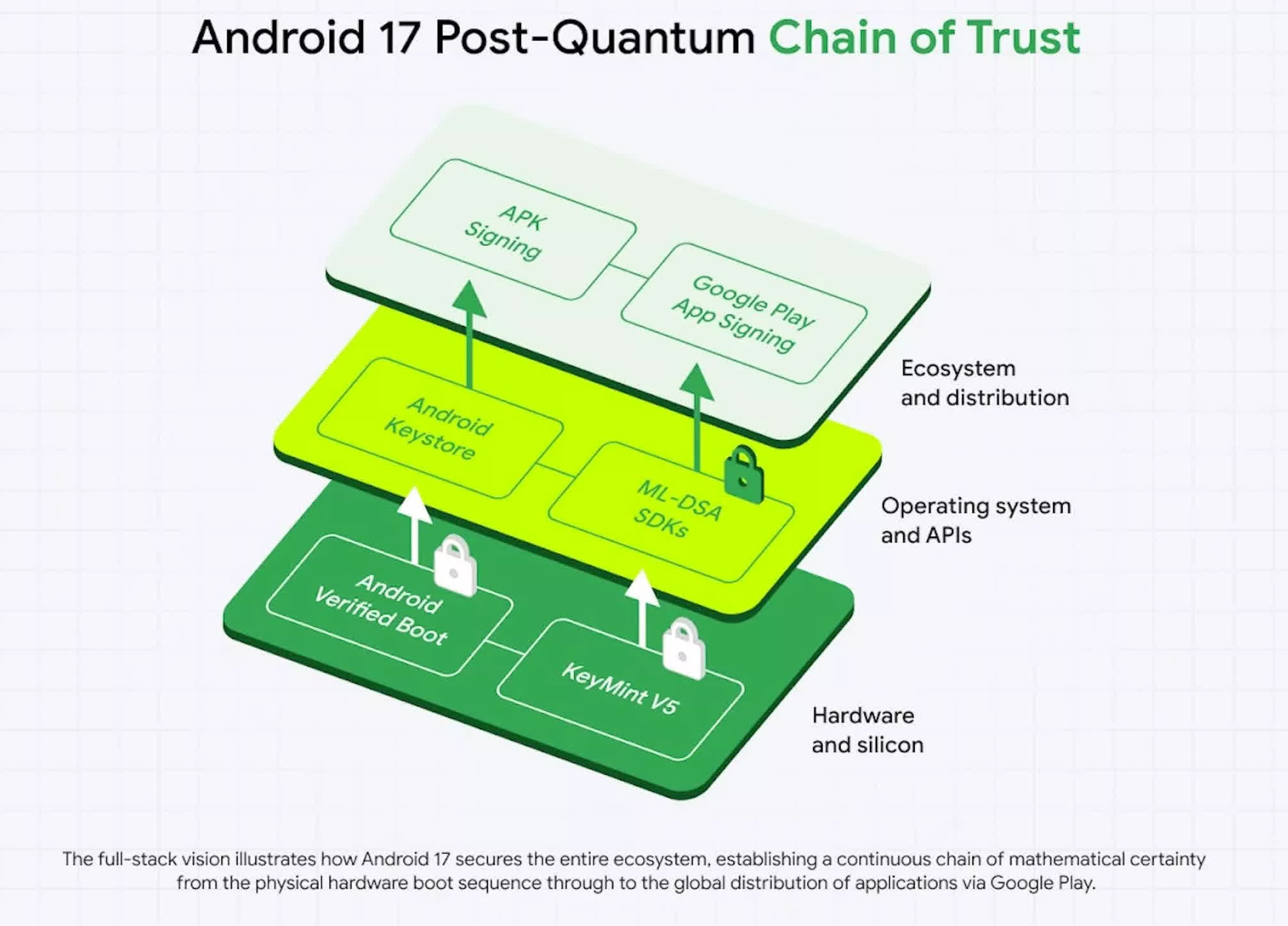

Ngoài lộ trình cơ sở hạ tầng tổng thể, Google cũng lần đầu tiên tiết lộ một cách có hệ thống kế hoạch làm cho nền tảng Android có khả năng chống lượng tử. Theo một blog bảo mật khác dành cho nhà phát triển, Google sẽ tham gia thuật toán chữ ký số ML-DSA được Viện Tiêu chuẩn và Công nghệ Quốc gia (NIST) tiêu chuẩn hóa bắt đầu từ phiên bản Android 17 beta và tích hợp nó vào gốc tin cậy phần cứng của Android để hỗ trợ khóa hậu lượng tử trong quá trình xác minh và ký ứng dụng.

Google tuyên bố rằng ML-DSA đã được thêm vào thư viện Khởi động được xác minh của Android để đảm bảo rằng chuỗi khởi động hệ thống không bị giả mạo. Nhóm kỹ thuật liên quan cũng đang chuyển cơ chế xác thực từ xa của Android (được sử dụng để chứng minh tính toàn vẹn của thiết bị cho doanh nghiệp hoặc máy chủ đám mây) sang sơ đồ mã hóa hậu lượng tử. Trong các bản cập nhật trong tương lai, hỗ trợ ML-DSA cũng sẽ được mở rộng sang Kho khóa Android để tạo khóa bảo mật cục bộ trên thiết bị, sau đó đến Cửa hàng Play và quy trình ký ứng dụng của nó.

Việc di chuyển này sẽ mang đến những thách thức đáng kể cho hệ sinh thái nhà phát triển: các quy trình công việc chính như chữ ký ứng dụng, xác minh và xác thực cần phải được điều chỉnh cho phù hợp để thích ứng với thuật toán mới và hệ thống khóa mới. Google xem chuỗi hành động này như một phần trong chiến lược tổng thể của mình, với mục tiêu ưu tiên di chuyển hậu lượng tử trong các liên kết bảo mật quan trọng như dịch vụ xác thực, từ đó đặt nền tảng cho phạm vi chuyển đổi mã hóa và chữ ký số lớn hơn trong tương lai.

Đối với cộng đồng mật mã, ước tính về Q-Day đã được sửa đổi nhiều lần trong nhiều thập kỷ. Kể từ khi nhà toán học Peter Shor đề xuất một thuật toán vào những năm 1990 có thể tăng tốc độ phân tích các số nguyên lớn trên một máy tính lượng tử đủ mạnh theo cấp số nhân, các nguồn lượng tử cần thiết để phá vỡ mã hóa RSA đã tiếp tục được điều chỉnh xuống và quan điểm của ngành về các mốc thời gian cũng tiếp tục thay đổi. Bất chấp sự không chắc chắn, các nhà hoạch định an ninh mạng từ lâu đã coi các mối đe dọa lượng tử là một vấn đề cấp bách. Kế hoạch hiện tại của Cơ quan An ninh Quốc gia là hoàn thành việc chuyển đổi các hệ thống an ninh quốc gia sang các thuật toán hậu lượng tử vào năm 2033 và đã đặt ra thời hạn trước đó là năm 2030 và 2031 cho một số ứng dụng cụ thể.

Trong lĩnh vực thương mại, một số nhà cung cấp dịch vụ Internet và phần mềm hàng đầu đã bắt đầu đưa các thuật toán hậu lượng tử có giới hạn được NIST phê duyệt vào sản phẩm của họ, chẳng hạn như CRYSTALS-Kyber và ML-KEM-768. Chúng bao gồm dịch vụ nhắn tin Signal, công ty cơ sở hạ tầng mạng Cloudflare và Apple, cùng nhiều công ty khác, mặc dù trong nhiều trường hợp, các thuật toán này vẫn được triển khai ở "chế độ kết hợp" hoặc để sử dụng hạn chế.

Google coi thời gian biểu nội bộ của mình cho năm 2029 vừa là hướng dẫn thực hiện dự án vừa là tín hiệu cảnh báo sớm bên ngoài. Vẫn còn phải xem liệu toàn bộ ngành có chấp nhận phán quyết của Google về khoảng thời gian đối với các rủi ro lượng tử hay không. Nhưng điều chắc chắn là với việc Google công khai đặt ra thời hạn rõ ràng và quyết liệt, “cuộc chạy đua với thời gian” xung quanh Q-Day đã tăng tốc từ thảo luận lý thuyết đến giai đoạn triển khai thực chất.