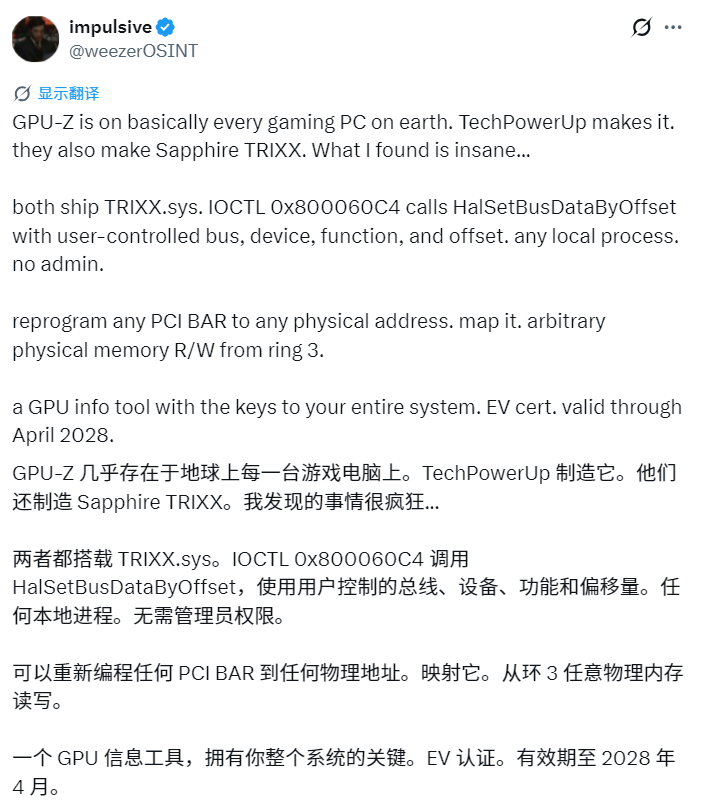

Nhà nghiên cứu bảo mật Impulsive tiết lộ rằng GPU-Z, một công cụ giám sát phần cứng được người chơi PC trên toàn thế giới sử dụng rộng rãi, có lỗ hổng bảo mật nghiêm trọng. Trình điều khiển TRIXX.sys tích hợp của nó có thể đọc và ghi trực tiếp vào bộ nhớ vật lý của máy tính mà không cần sự cho phép của quản trị viên, cho phép kẻ tấn công có được quyền truy cập cao nhất vào hệ thống.

Cốt lõi của lỗ hổng nằm ở mã điều khiển IOCTL 0x800060C4 trong trình điều khiển TRIXX.sys. Mã kiểm soát này ban đầu được sử dụng để đọc thông tin phần cứng card đồ họa, nhưng ngưỡng cấp phép cực kỳ thấp. Bất kỳ chương trình thông thường nào trong hệ thống đều có thể gửi hướng dẫn tới trình điều khiển.

Bằng cách gọi hàm nhân hệ thống HalSetBusDataByOffset, kẻ tấn công có thể xác định lại PCI BAR (Đăng ký địa chỉ cơ sở), trực tiếp vượt qua lớp bảo vệ từ cấp độ cho phép của phần mềm (Vòng 3), đọc hoặc sửa đổi dữ liệu trong bộ nhớ vật lý, bao gồm mật khẩu, khóa mã hóa và cơ chế bảo vệ lõi của hệ điều hành.

Điều rắc rối hơn nữa là trình điều khiển có chữ ký số EV (Xác thực mở rộng) hợp pháp, có giá trị đến năm 2028. Hệ thống Windows sẽ coi nó như một tệp hoàn toàn đáng tin cậy.

Điều này có nghĩa là tin tặc không cần tấn công trực tiếp vào người dùng đã cài đặt GPU-Z. Thay vào đó, chúng có thể đưa trình điều khiển cũ dễ bị tấn công nhưng được ký hợp pháp này vào máy tính mục tiêu, thực hiện các cuộc tấn công BYOVD và vượt qua các biện pháp chặn bảo mật của Windows.

Tác giả GPU-Z Wizzard thừa nhận rằng một số chi tiết kỹ thuật có giá trị tham khảo nhưng phản bác rằng các chương trình người dùng thông thường không thể giao tiếp trực tiếp với trình điều khiển trong môi trường Windows và phải có quyền quản trị viên để kích hoạt nó.

Wizzard hiện đang vá lỗ hổng này. Vui lòng sử dụng nó một cách thận trọng cho đến khi phiên bản mới được tung ra. Vì lỗ hổng này yêu cầu thực thi cục bộ nên miễn là người dùng không thực thi các tệp đáng ngờ thì tin tặc không thể khai thác GPU-Z trong máy tính.