Nhóm tình báo mối đe dọa của Google (GTIG) gần đây đã phát hành một báo cáo phân tích bảo mật chuyên sâu, tiết lộ một công cụ khai thác lỗ hổng liên kết đầy đủ iOS mới có tên là DarkSword, đã bị khai thác bởi nhiều nhà phát triển phần mềm gián điệp thương mại và các nhóm hacker bị nghi ngờ cấp quốc gia kể từ tháng 11 năm 2025.

DarkSword Tác hại của lỗ hổng là trên hệ thống iOS bị ảnh hưởng (tức là chưa cài đặt bản cập nhật bảo mật mới nhất do Apple phát hành), toàn bộ hệ thống iOS có thể bị chiếm quyền điều khiển mà không cần bất kỳ sự tương tác nào của người dùng nên cực kỳ nguy hiểm.

Theo dữ liệu quan sát và phân tích, DarkSword đã tiến hành các cuộc tấn công nhằm vào nhiều mục tiêu ở các quốc gia như Ả Rập Saudi, Thổ Nhĩ Kỳ, Malaysia và Ukraine, tạo thành một mô hình phổ biến công cụ tương tự như bộ lỗ hổng Coruna iOS đã bị Google phát hiện trước đây.

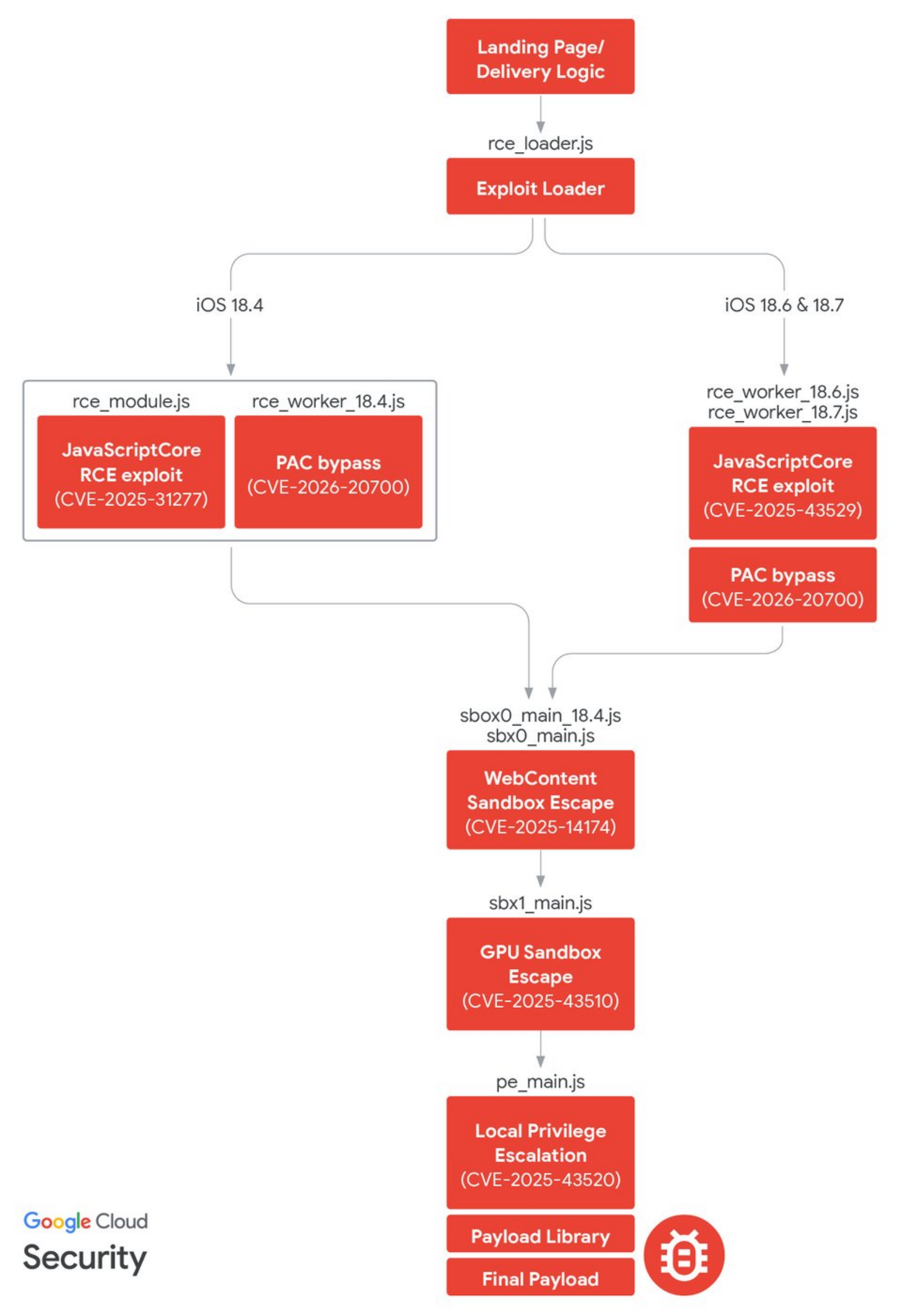

Chi tiết kỹ thuật cốt lõi của chuỗi lỗ hổng:

DarkSword là một công cụ khai thác lỗ hổng liên kết đầy đủ không cần nhấp chuột được triển khai bằng JavaScript thuần túy. Nó hỗ trợ iOS 18.4 ~ iOS 18.7 và đặc điểm của nó là không cần phải vượt qua PPL của iOS Hoặc cơ chế bảo mật SPTM có thể thực hiện cuộc tấn công toàn bộ quá trình từ các trang web đến các quyền của kernel.

Điều đó có nghĩa là, kẻ tấn công chỉ cần dụ dỗ người dùng truy cập các trang web lừa đảo cụ thể (chẳng hạn như thông qua email lừa đảo hoặc thậm chí đặt quảng cáo được nhắm mục tiêu trực tiếp trên các công cụ tìm kiếm), sau đó chúng có thể trực tiếp chiếm quyền điều khiển các thiết bị iOS và thực hiện việc giám sát và đánh cắp dữ liệu theo thời gian thực.

Toàn bộ chuỗi khai thác sử dụng tổng cộng 6 lỗ hổng bảo mật:

Giai đoạn 1: Truy cập ban đầu và thực thi, khai thác mã từ xa CVE-2025-31277/43529

Giai đoạn 2: Thoát khỏi Sandbox, khai thác CVE-2025-14174/43510

Giai đoạn 3: Leo thang, khai thác đặc quyền hạt nhân CVE-2025-43520

giai đoạn 4: Triển khai ba họ phần mềm độc hại khác nhau, với các chức năng bao gồm giám sát thời gian thực, đánh cắp dữ liệu, xóa nhật ký, v.v.

Các cuộc tấn công thực tế đã được phát hiện:

UNC6748: Nhà phát triển phần mềm gián điệp thương mại này đã hoạt động từ tháng 11 năm 2025. Các cuộc tấn công đã được phát động nhằm vào người dùng mục tiêu ở Ả Rập Saudi kể từ tháng 9.

PARS Defense: Phần mềm gián điệp thương mại nhắm mục tiêu vào người dùng ở Türkiye và Malaysia bắt đầu từ tháng 11 năm 2025.

UNC6353: Bị nghi ngờ là một tổ chức gián điệp của Nga, nó đã phát động các cuộc tấn công nhằm vào người dùng mục tiêu ở Ukraine và các quốc gia khác bắt đầu từ tháng 12 năm 2025.

Lỗ hổng đã được khắc phục:

Apple đã vá các lỗ hổng bảo mật này thông qua nhiều bản cập nhật bảo mật. Khi phiên bản iOS mới nhất được cài đặt và các bản cập nhật bảo mật mới nhất được cài đặt, DarkSword không thể khai thác lỗ hổng để khởi động các cuộc tấn công nữa, vì vậy điều quan trọng nhất đối với người dùng là bật cập nhật tự động và cài đặt các bản cập nhật kịp thời.

Ngoài ra, Apple cũng khuyến nghị người dùng theo đuổi mức độ bảo mật cao hơn có thể thử bật tính năng bảo vệ bảo mật nâng cao. Khi chế độ này được bật, nó sẽ hạn chế Safari tải JavaScript. Điều này có thể cải thiện đáng kể tính bảo mật nhưng cũng sẽ gây ra sự bất tiện trong quá trình sử dụng hàng ngày.